ความท้าทายด้านความปลอดภัยปรากฏขึ้นทุกที่ และพบแฮ็กเกอร์ตัวล่าสุดแล้ว การใช้ประโยชน์จากช่องโหว่ในปลั๊กอิน WordPress ยิ่งไปกว่านั้น ยังออกแบบมาเพื่อจำกัดการเข้าถึงความสามารถของผู้ใช้ WordPress และควบคุมการอนุญาตได้ดีขึ้น

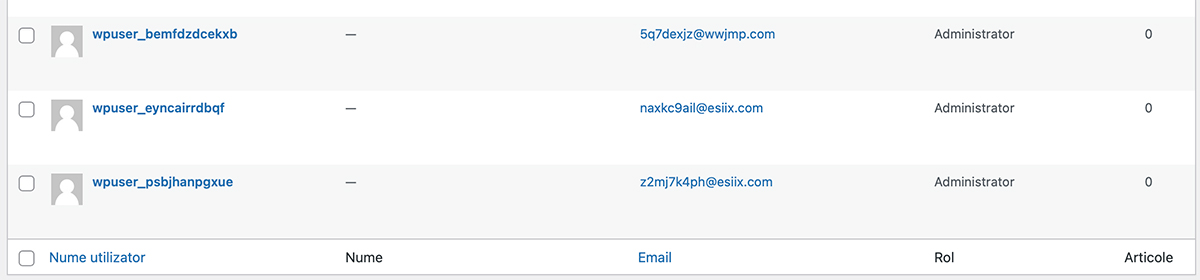

หากคุณมีบล็อก ร้านค้าออนไลน์ ไซต์นำเสนองาน WordPress และโมดูล ความสามารถในการเผยแพร่, เป็นการดีที่จะตรวจสอบถ้าไม่อยู่ใน Dashboard → Users → All Users → Administrator, ไม่มีผู้ใช้ที่คุณไม่รู้จักและส่วนใหญ่ใช้ชื่อแบบฟอร์ม "wpuser_sdjf94fsld"

ฉันเจอการแฮ็กนี้ในร้านค้าออนไลน์หลายแห่ง และฉันก็สรุปได้อย่างรวดเร็วว่าองค์ประกอบทั่วไปเพียงอย่างเดียวของพวกเขาคือปลั๊กอิน ความสามารถในการเผยแพร่ซึ่งนำเสนอ a ช่องโหว่ที่อนุญาตให้เพิ่มผู้ใช้ที่มีอันดับของ Administratorโดยไม่ต้องมีขั้นตอนการลงทะเบียนมาตรฐาน

ในบางไซต์ WordPress ได้รับผลกระทบ ผู้โจมตีก็พอใจที่จะเพิ่มผู้ใช้ใหม่ด้วยอันดับของ administratorโดยไม่ก่อให้เกิดความเสียหายใดๆ หรือบางทีพวกเขาอาจจะไม่มีเวลา

ในขณะที่คนอื่น ๆ ถูกสร้างขึ้น การเปลี่ยนเส้นทางของ WordPress Address (URL) และ / หรือ เว็บไซต์ Address (URL) ไปยังหน้าภายนอกและไวรัสที่เป็นไปได้มากที่สุด สัญญาณว่าผู้ที่โจมตีเหล่านี้มีความคิดน้อย นั่นคือส่วนที่ดีที่สุดเกี่ยวกับความปลอดภัย

แน่นอนว่า ไม่ใช่เรื่องน่ายินดีที่ตื่นขึ้นว่าร้านค้าออนไลน์ เว็บไซต์ หรือบล็อกถูกเปลี่ยนเส้นทางไปยังที่อยู่เว็บอื่น ๆ แต่ส่วนที่ดีคือในขณะนี้ใครก็ตามที่เข้าควบคุมนั้นไม่ได้ทำความเสียหายอื่นใด ประเภทของการลบเนื้อหา การฉีดลิงก์สแปมลงในฐานข้อมูลทั้งหมดและสิ่งอื่น ๆ ที่บ้า ฉันไม่ต้องการที่จะให้ความคิด

เราจะแก้ไขปัญหาด้านความปลอดภัยได้อย่างไรหากเราได้รับผลกระทบจาก wpuser_ exploit on WordPress?

เราใช้สถานการณ์ที่บล็อก WordPress ได้รับผลกระทบจากการแฮ็ค "wpuser_" และเปลี่ยนเส้นทางไปยังที่อยู่เว็บอื่น เห็นได้ชัดว่าคุณไม่สามารถเข้าสู่ระบบและเข้าสู่แดชบอร์ดได้อีกต่อไป

1. เราเชื่อมต่อกับฐานข้อมูลของไซต์ที่ได้รับผลกระทบ. ผ่าน phpMyAdmin หรือเส้นทางการจัดการใดๆ ก็ตามที่แต่ละรายการมี ข้อมูลการตรวจสอบฐานข้อมูลอยู่ในไฟล์ wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2. ผสานใน“wp_options"และบนคอลัมน์"optons_value"เราตรวจสอบให้แน่ใจว่าเป็นที่อยู่ที่ถูกต้องของไซต์ของเราที่"siteurl"และ"home"

จากที่นี่ระบบจะเปลี่ยนเส้นทางไปยังที่อยู่อื่นในทางปฏิบัติ เมื่อคุณเปลี่ยนที่อยู่ของเว็บไซต์ จะสามารถเข้าถึงได้อีกครั้ง

3. ทั้งหมดใน “wp_options”เราตรวจสอบว่าที่อยู่อีเมลของผู้ดูแลระบบไม่ได้รับการแก้ไขเช่นกัน เราตรวจสอบที่ “admin_email”เพื่อเป็นคนที่ใช่ หากไม่ถูกต้อง เราจะแก้ไขและส่งที่อยู่ที่ถูกต้อง ที่นี่ฉันพบ "admin@example.com"

4. ไปที่แดชบอร์ดแล้วลงมือทำ update ปลั๊กอินด่วน ความสามารถในการเผยแพร่ หรือปิดการใช้งานและลบออกจากเซิร์ฟเวอร์

5 ใน Dashboard → Users → All Users → Administrator เราลบผู้ใช้ที่ไม่ชอบด้วยกฎหมายที่มียศเป็น Administrator.

6. เราเปลี่ยนรหัสผ่านของผู้ใช้ที่ถูกกฎหมายพร้อมสิทธิ์ในการ Administrator และรหัสผ่านฐานข้อมูล

ขอแนะนำให้ติดตั้งและกำหนดค่าโมดูลความปลอดภัย Wordรั้วรักษาความปลอดภัย ให้การป้องกันที่เพียงพอในเวอร์ชันฟรีสำหรับการโจมตีดังกล่าว

ฉันไม่ได้ใช้เวลามากในการค้นหาว่าจุดอ่อนอยู่ที่ไหน ความสามารถในการเผยแพร่แต่ถ้าคุณมี ไซต์ที่ติดไวรัสด้วยช่องโหว่นี้สามารถช่วยคุณได้ กำจัดมัน. ความคิดเห็นเปิดอยู่

ดูโพสต์นี้สำหรับข้อมูลเพิ่มเติมในหัวข้อนี้: https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/